Sensible Patientendaten, Röntgenbilder, Befunde und Verschreibungen aus der Praxis einer Kinderärztin und einer Gemeinschaftspraxis für Interne Medizin hat das Datenrettungsunternehmen Attingo auf einer Festplatte gefunden. die auf dem Online-Marktplatz eBay ersteigert wurde. „Soweit wir das einschätzen können, war das die gesamte Ordinationsverwaltung“, sagt Attingo-Geschäftsführer Nicolas Ehrschwendner im Gespräch mit der futurezone. „Es wurde nicht einmal versucht, die Daten zu löschen.“

Die gebrauchten Festplatten seien von einem IT-Händler auf dem Online-Marktplatz gekauft worden, erzählt Ehrschwendner. Er vermutet, dass die betroffenen Arztpraxen ihre Computersysteme erneuert haben, und die alten Computer von einem Zwischenhändler einfach, ohne sie auf Datenrückstände zu überprüfen, weiterverkauft wurden.

Geringe Strafen

Laut Datenschutzgesetz sind niedergelassene Ärzte zwar dazu verpflichtet, sicherzustellen, dass Unbefugte nicht auf von ihnen gesammelte Patientendaten zugreifen können. Sanktionen für mangelnde Datensicherheitsmaßnahmen haben sie aber kaum zu befürchten. Die österreichische Datenschutzbehörde darf gegenüber privaten Datenverarbeitern nur Empfehlungen erlassen, sagt Matthias Schmidl von der Behörde der futurezone. Im schlimmsten Fall drohen nach einer Anzeige bei der Bezirksverwaltungsbehörde Strafen von bis zu 10.000 Euro.

Betroffene, auf deren Daten unberechtigt zugegriffen werden kann, müssen auch nur in Fällen informiert werden, bei denen davon auszugehen ist, dass die Daten systematisch und unrechtmäßig verwendet werden und ihnen Schaden entsteht, heißt es aus der Behörde. Das sei bei den auf den gebrauchten Festplatten gefundenen Patientendaten nicht der Fall, sagt Schmidl. Für die Elektronische Gesundheitsakte (ELGA), die in Österreich 2015 starten soll und bei der niedergelassene Ärzte ebenfalls für die Sicherheit der bei ihnen gespeicherten Daten zuständig sind, lässt dies jedenfalls nichts Gutes erwarten.

Kein Einzelfall

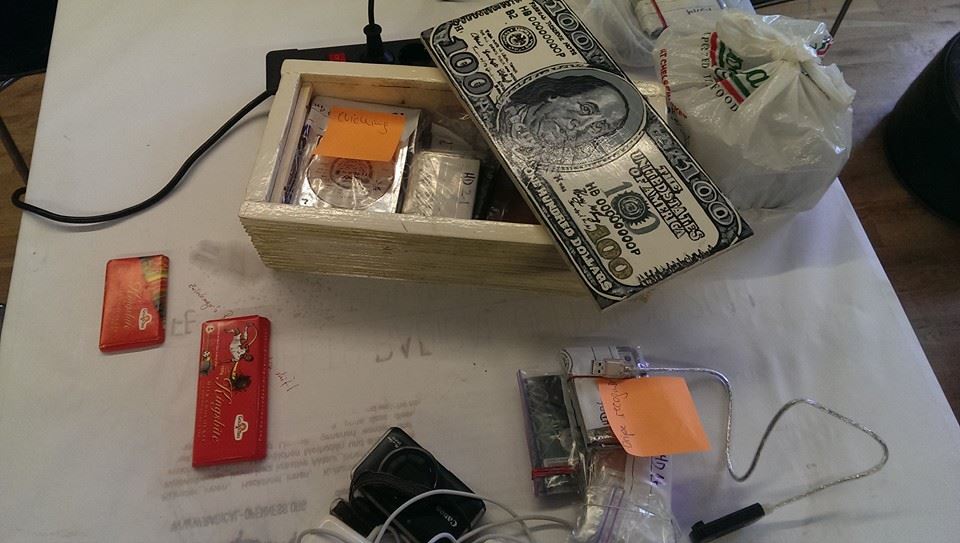

„Der Datenfund ist kein Einzelfall“, meint Ehrschwendner, dessen Unternehmen seit Jahren ausgemusterte Datenträger online einkauft und routinemäßig analysiert. 2011 fanden sich auf gebrauchten Speichermedien, die für das Ersatzteillager zugekauft wurden, ebenfalls Patientendaten und auch Unfallfotos einer österreichischen Rettungsorganisation sowie Daten von Asylwerbern. Auch der E-Mail-Verkehr von Unternehmen, Rechnungen sowie Patente eines Zulieferers für Werkzeughersteller, wurden auf weiterverkauften Festplatten gefunden.

Löschverhalten verbessert

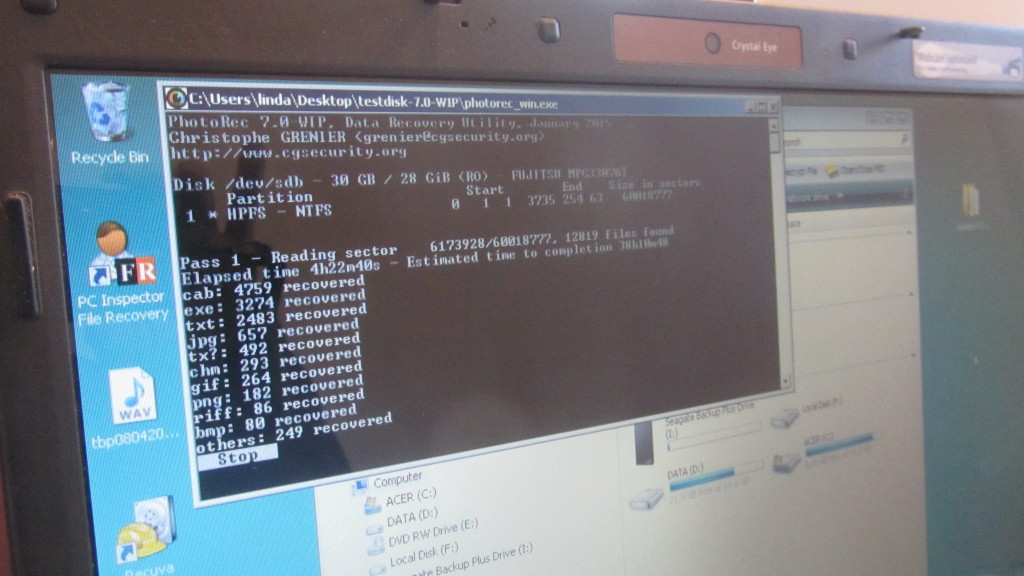

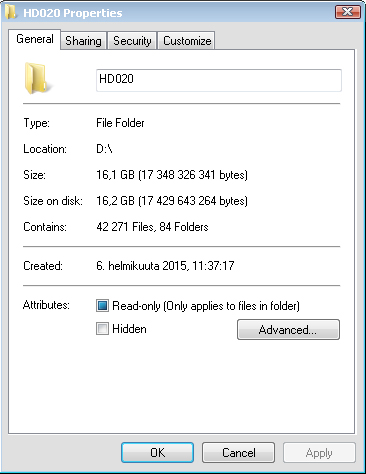

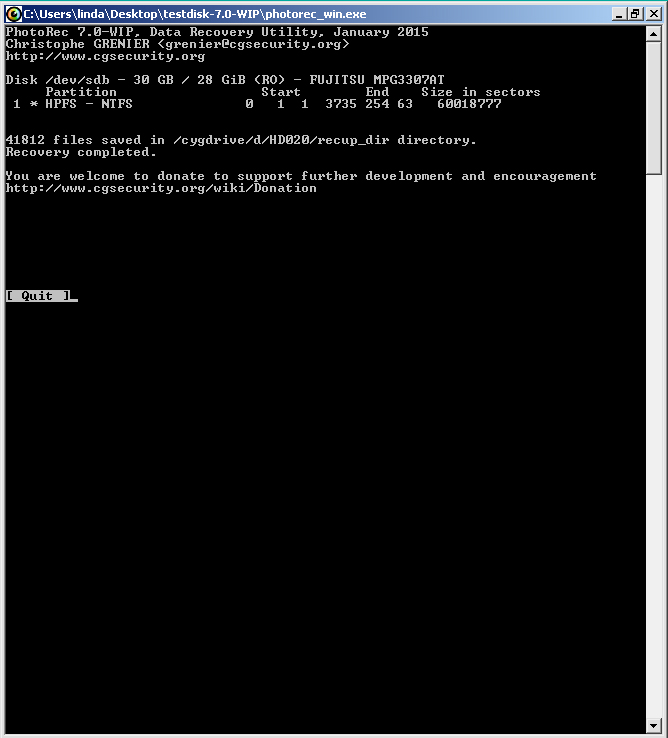

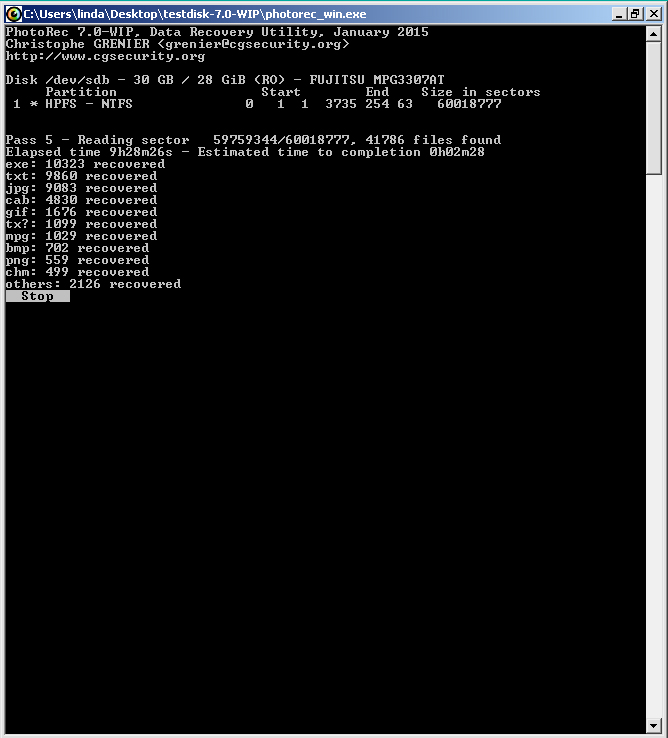

Das Löschverhalten habe sich in den vergangenen Jahren aber stark verbessert, meint Ehrschwendner. Vor drei Jahren fand sein Unternehmen noch auf mehr als 80 Prozent der gekauften gebrauchten Festplatten Daten der Vorbesitzer oder konnte sie zumindest teilweise rekonstruieren. 2014 waren es bislang 28 Prozent. Die Zahlen seien nicht repräsentativ, sagt der Attingo-Chef. Sein Unternehmen untersuche lediglich rund hundert Festplatten pro Jahr. „Das ist nur ein kleiner Ausschnitt.“